Los binarios que un usuario puede ejecutar se encuentran restringidos a una lista determinada, que puede consultarse en el controlador de dominio. Dicha lista contiene los nombres de los ejecutables, entre los que no estará normalmente cmd, por ser considerado peligroso.

Pues bien, existen infinidad de trucos para conseguir una consola de comandos cuando ésta está (teóricamente) restringida ... En este artículo repasaremos uno de ellos. Vamos a saltarnos la política de seguridad insertando un hipervínculo dentro de una hoja excel.

Y sí, por si alguien se lo pregunta, este post está basado en un ejemplo real ...

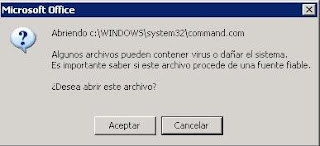

El proceso es muy sencillo y no requiere de grandes explicaciones. Empezamos viendo que no tenemos acceso, luego abrimos un documento excel y finalmente insertamos un hipervínculo y lo ejecutamos. Es decir:

Como veis, no es complicado, salvo porque uno tiene que acertar con qué ejecutable se ha olvidado el administrador de bloquear. En este caso era

command.com. Otras veces puede ser algún

bat que los desarrolladores usen para sus tareas (sería cuestión de invocar la

shell desde allí), un script de visual basic, ...

Fte: hacking-avanzado